360Netlab отмечает, что это самая высокая активность по сравнению с другими ранее исследованными бот-сетями.

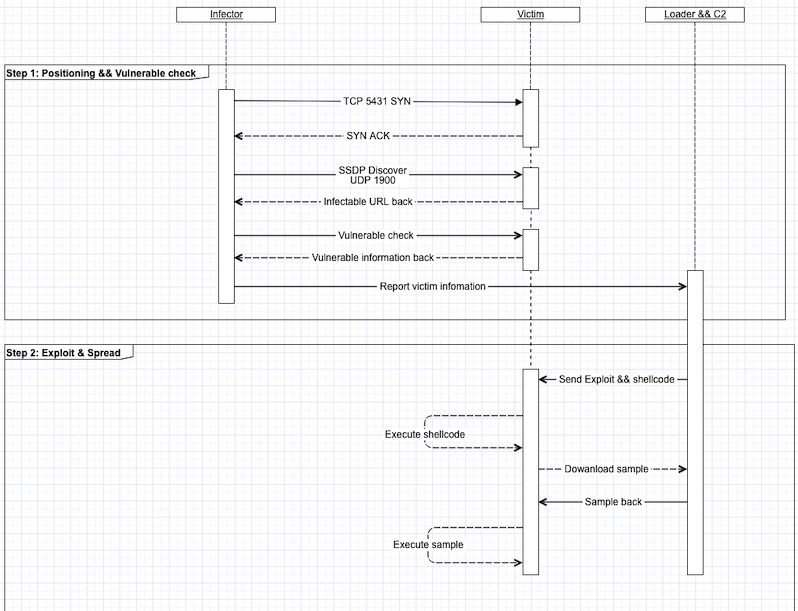

Взаимодействие бот-сети и “жертвы” проходило в несколько этапов, (рисунок ниже). Вначале, сканировался 5431 TCP-порт. Затем проверялся 1900 UDP-порт — в него отправляли определенную последовательность, ожидая в ответ уязвимый URL предоставленный устройством. После получения уязвимой ссылки, происходило еще 4 сеанса с устройством для определения точки входа с целью запуска shell-кода в памяти устройства. В итоге, устройство превращалось в бота, который выполнял задачи первичной бот-сети.

Забегая вперед отметим, что порты 5431 и 1900 были выбраны не случайно, так как обычно, на этих портах работает служба UPnP. То есть данная служба, включенная по умолчанию на большинстве устройств, имеет уязвимость. Список устройств, рассмотрим позже.

Продолжительное время, данную проблему специалисты не могли обнаружить. Проблема сводилась к тому, чтобы заставить honeypot (“горшочек с медом” — ресурс, представляющий собой приманку для злоумышленников) имитировать устройство по вышеописанному сценарию. Только в октябре 2018 года, после долгой настройки, это удалось сделать и успешно обмануть бот-сеть. Проект назвали BCMUPnP_Hunter.

Дальнейшие исследования показали, что ботнет имеет следующие особенности:

- Количество заражения очень велико, число активных сканирующих IP-адресов в каждом событии составляет около 100 000;

- Целью заражения является в основном оборудование маршрутизатора с включенной функцией BroadCom UPnP.

- Сервер злоумышленника отправляет письма через данную бот-сеть, которая, по своей сути, является proxy-сервером. В настоящее время фиксируются обращения к известными почтовым серверам, такими как Outlook, Hotmail, Yahoo! Mail и т. д. Исследователи предполагают, что цель злоумышленников — рассылка спама.

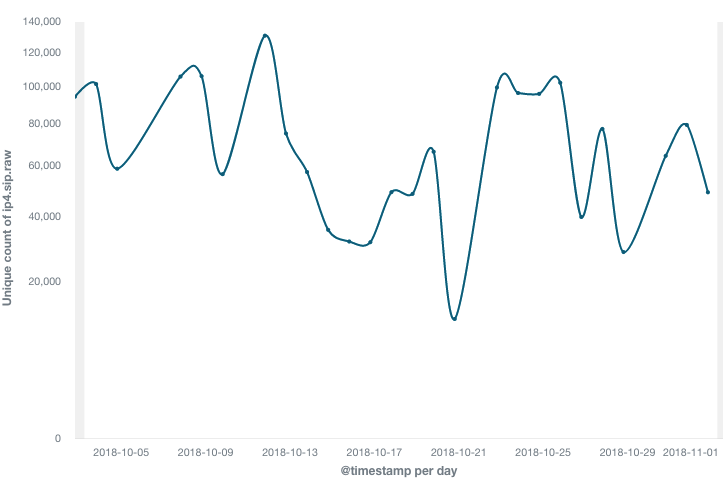

О периодичности и численности сканирующих узлов можно судить из графика ниже.

Как видно, активность возрастает с периодичностью в 1-3 дня и в некоторых случаях доходит до 100000 узлов. Общее число атакующих узлов около 3,34 млн, но не стоит исключать тот факт, что одни и те же устройства могут иметь разные IP-адреса.

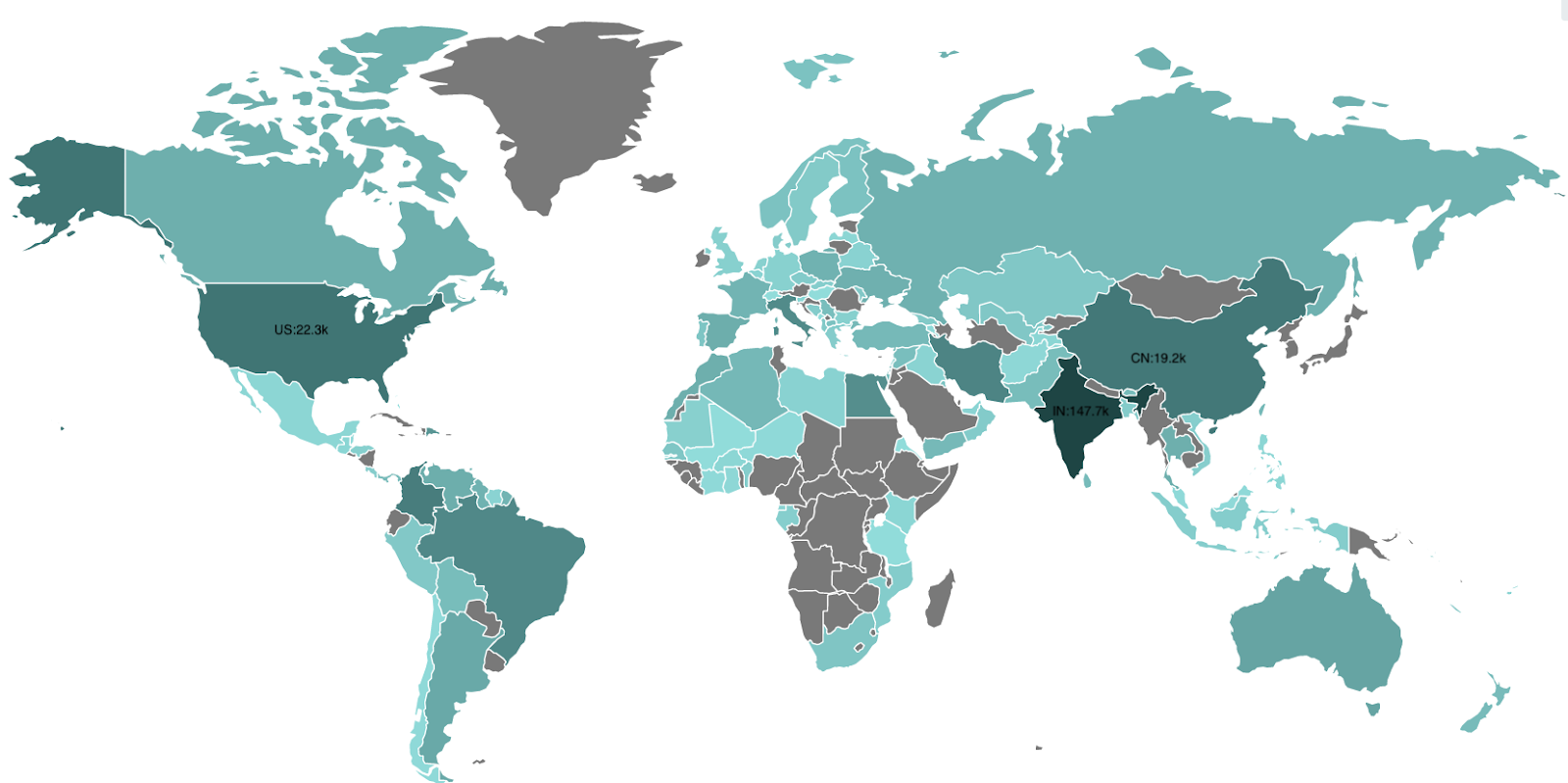

Географическое расположение снифферов указано на карте.

В лидерах Индия — 147,7 тысяч узлов, затем США и Китай.

Список уязвимых устройств состоит из многих популярных брендов, таких как Cisco, Zyxel, D-Link, Eltex и TP-Link. В общей сложности, набралось около 116 устройств, однако исследователи отмечают, что это количество может быть и больше. Полный список мы приведем ниже.

Последствия очевидны — 100% попадание IP-адресов провайдера в черные списки антиспам-сервисов.

Интересен тот факт, что большая доля уязвимых устройств — ADSL-маршрутизаторы. Вероятно, это совпадение, но и не стоит забывать, что во многих развивающихся странах с высокой популяцией до сих пор используется xDSL.

СКАТ DPI позволят осуществлять защиту от DDoS атак, а в новой версии появилась функция мини-файервола, про которую мы рассказывали на последнем вебинаре и в ближайшее время опишем её работу в блоге. Более подробную информацию о преимуществах СКАТ DPI, ее эффективном использовании на сетях операторов связи, а также миграции с других платформ и интеграции с другими системами, вы можете узнать у специалистов компании «VAS Experts», разработчика и поставщика системы анализа трафика СКАТ DPI.

Полный список уязвимых устройств

ADB Broadband S.p.A, HomeStation ADSL Router

ADB Broadband, ADB ADSL Router

ADBB, ADB ADSL Router

ALSiTEC, Broadcom ADSL Router

ASB, ADSL Router

ASB, ChinaNet EPON Router

ASB, ChinaTelecom E8C(EPON) Gateway

Actiontec, Actiontec GT784WN

Actiontec, Verizon ADSL Router

BEC Technologies Inc., Broadcom ADSL Router

Best IT World India Pvt. Ltd., 150M Wireless-N ADSL2+ Router

Best IT World India Pvt. Ltd., iB-WRA300N

Billion Electric Co., Ltd., ADSL2+ Firewall Router

Billion Electric Co., Ltd., BiPAC 7800NXL

Billion, BiPAC 7700N

Billion, BiPAC 7700N R2

Binatone Telecommunication, Broadcom LAN Router

Broadcom, ADSL Router

Broadcom, ADSL2+ 11n WiFi CPE

Broadcom, Broadcom Router

Broadcom, Broadcom ADSL Router

Broadcom, D-Link DSL-2640B

Broadcom, D-link ADSL Router

Broadcom, DLink ADSL Router

ClearAccess, Broadcom ADSL Router

Comtrend, AR-5383n

Comtrend, Broadcom ADSL Router

Comtrend, Comtrend single-chip ADSL router

D-Link Corporation., D-Link DSL-2640B

D-Link Corporation., D-Link DSL-2641B

D-Link Corporation., D-Link DSL-2740B

D-Link Corporation., D-Link DSL-2750B

D-Link Corporation., D-LinkDSL-2640B

D-Link Corporation., D-LinkDSL-2641B

D-Link Corporation., D-LinkDSL-2741B

D-Link Corporation., DSL-2640B

D-Link, ADSL 4*FE 11n Router

D-Link, D-Link ADSL Router

D-Link, D-Link DSL-2640U

D-Link, D-Link DSL-2730B

D-Link, D-Link DSL-2730U

D-Link, D-Link DSL-2750B

D-Link, D-Link DSL-2750U

D-Link, D-Link DSL-6751

D-Link, D-Link DSL2750U

D-Link, D-Link Router

D-Link, D-link ADSL Router

D-Link, DVA-G3672B-LTT Networks ADSL Router

DARE, Dare router

DLink, D-Link DSL-2730B

DLink, D-Link VDSL Router

DLink, DLink ADSL Router

DQ Technology, Inc., ADSL2+ 11n WiFi CPE

DQ Technology, Inc., Broadcom ADSL Router

DSL, ADSL Router

DareGlobal, D-Link ADSL Router

Digicom S.p.A., ADSL Wireless Modem/Router

Digicom S.p.A., RAW300C-T03

Dlink, D-Link DSL-225

Eltex, Broadcom ADSL Router

FiberHome, Broadcom ADSL Router

GWD, ChinaTelecom E8C(EPON) Gateway

Genew, Broadcom ADSL Router

INTEX, W150D

INTEX, W300D

INTEX, Wireless N 150 ADSL2+ Modem Router

INTEX, Wireless N 300 ADSL2+ Modem Router

ITI Ltd., ITI Ltd.ADSL2Plus Modem/Router

Inteno, Broadcom ADSL Router

Intercross, Broadcom ADSL Router

IskraTEL, Broadcom ADSL Router

Kasda, Broadcom ADSL Router

Link-One, Modem Roteador Wireless N ADSL2+ 150 Mbps

Linksys, Cisco X1000

Linksys, Cisco X3500

NB, DSL-2740B

NetComm Wireless Limited, NetComm ADSL2+ Wireless Router

NetComm, NetComm ADSL2+ Wireless Router

NetComm, NetComm WiFi Data and VoIP Gateway

OPTICOM, DSLink 279

Opticom, DSLink 485

Orcon, Genius

QTECH, QTECH

Raisecom, Broadcom ADSL Router

Ramptel, 300Mbps ADSL Wireless-N Router

Router, ADSL2+ Router

SCTY, TYKH PON Router

Star-Net, Broadcom ADSL Router

Starbridge Networks, Broadcom ADSL Router

TP-LINK Technologies Co., Ltd, 300Mbps Wireless N ADSL2+ Modem Router

TP-LINK Technologies Co., Ltd, 300Mbps Wireless N USB ADSL2+ Modem Router

TP-LINK, TP-LINK Wireless ADSL2+ Modem Router

TP-LINK, TP-LINK Wireless ADSL2+ Router

Technicolor, CenturyLink TR-064 v4.0

Tenda, Tenda ADSL2+ WIFI MODEM

Tenda, Tenda ADSL2+ WIFI Router

Tenda, Tenda Gateway

Tenda/Imex, ADSL2+ WIFI-MODEM WITH 3G/4G USB PORT

Tenda/Imex, ADSL2+ WIFI-MODEM WITH EVO SUPPORT

UTStarcom Inc., UTStarcom ADSL2+ Modem Router

UTStarcom Inc., UTStarcom ADSL2+ Modem/Wireless Router

UniqueNet Solutions, WLAN N300 ADSL2+ Modem Router

ZTE, Broadcom ADSL Router

ZTE, ONU Router

ZYXEL, ZyXEL VDSL Router

Zhone, Broadcom ADSL Router

Zhone, Zhone Wireless Gateway

Zoom, Zoom Adsl Modem/Router

ZyXEL, CenturyLink UPnP v1.0

ZyXEL, P-660HN-51

ZyXEL, ZyXEL xDSL Router

huaqin, HGU210 v3 Router

iBall Baton, iBall Baton 150M Wireless-N ADSL2+ Router

iiNet Limited, BudiiLite

iiNet, BoB2

iiNet, BoBLite