Но существует еще один вариант. Он звучит, как «Один пользователь — один VLAN». Этот подход может показаться неожиданным, но на самом деле это один из самых оптимальных вариантов. И вот почему.

Что такое VLAN

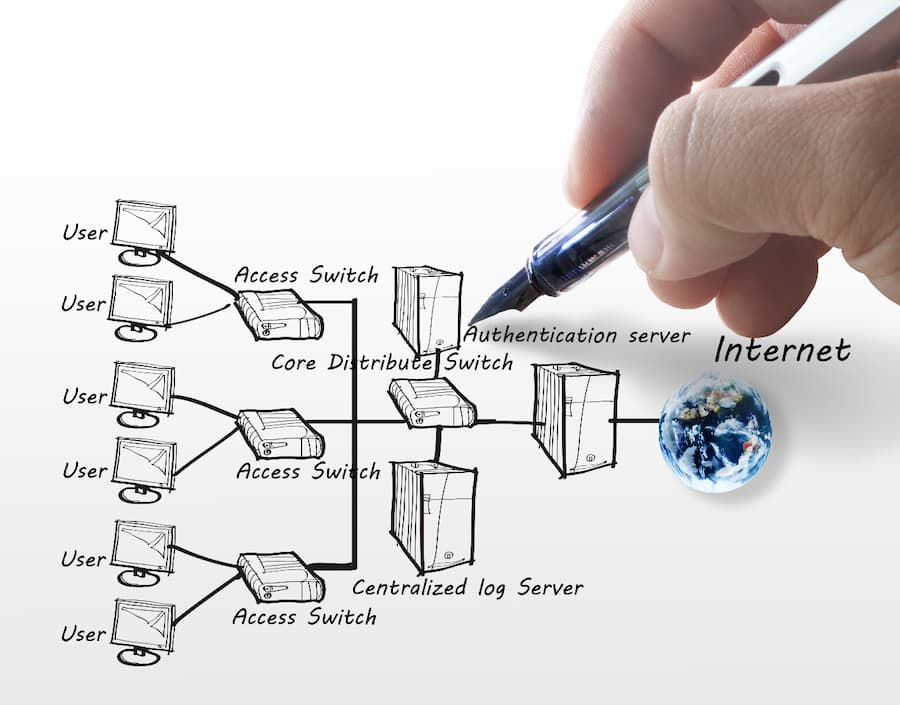

Virtual LAN — виртуальная локальная сеть, созданная без использования дополнительного сетевого оборудования. Вы можете использовать VLAN как хотите, не обращая внимания на физическую топологию. Это открывает возможности для гибкой настройки архитектуры сети.

Например, вы можете выделить определенное количество абонентов, объединить их в одну VLAN и сразу применить на всех новые тарифные политики, правила фильтрации трафика или приоритизацию трафика с определенных адресов. В одну VLAN машины можно объединить, независимо от их физического местоположения.

В чем преимущества VLAN

Достоинства VLAN логически вытекают из возможности программно построить тысячи виртуальных локальных сетей:

- Структура такой сети безопасна и контролируема — каждая машина изолирована в рамках своего VLAN;

- Использование трафика эффективно, так как вы можете гибко применять правила в рамках разных VLAN;

- Каждая машина клиента изолирована от общей сети, а значит, значительная часть потенциальных проблем локализована машиной клиента.

Что будет, если построить сеть не так

Вы сами решаете, какую архитектуру использовать при строительстве. Для иллюстрации рассмотрим, в чем особенности сети, которая будет построена на принципах, противоположных тем, о которых мы рассказали. Такая сеть называется «плоской». Клиенты и оборудование оператора такой сети находятся в одном сегменте.

Недостатки «плоской сети»

- Такая сеть крайне неустойчива: проблемы в одной ее части могут спровоцировать «домино» и вывести из строя за один раз много устройств;

- Такая сеть уязвима. Между устройствами нет физических границ на уровне сетевого соединения. Это значит, что кто-то может попробовать перешагнуть эти границы с дурными намерениями. После получения доступа к одному устройству, получить доступ к остальным будет уже проще;

- «Плоскую сеть» сложнее администрировать и отслеживать изменения в ней. Сложно воспринимать ее как что-то хорошо структурированное. Будем реалистами — такое восприятие влечет за собой ошибки в администрировании и как следствие, ошибки в работе сети.

Как сразу построить сеть хорошо

Один из способов организовать VLAN правильно — установить сервисный шлюз BRAS L2. Он создает VLAN-туннель для каждого хоста, а по VLAN-логину авторизует и выдает IP-адрес. Система позволяет не просто организовать VLAN, но и пользоваться всеми преимуществами этой технологии:

- IP Source Guard. Эта функция BRAS защитит абонентов от хакерских спуффинг-атак. Она проверит принадлежность LAN-пакета к той же самой VLAN, из которой была регистрация по DHCP. Если это не подтвердится, пакет отфильтруется;

- BRAS может обеспечить быстрый обмен трафиком внутри сети, замкнув локальный трафик от абонента к абоненту;

- BRAS идентифицирует пользователей по номерам VLAN-сетей и Q-in-Q-сетей, а также традиционно — по IP-адресам. Также можно использовать традиционные MAC-адреса. Таким образом, неправомерные запросы фильтруются, а сеть становится безопаснее;

- BRAS L2 контролирует соединения между абонентами, поддерживает Full-Proxy ARP, а также следит за доступом к сетевым сервисам в ядре.

BRAS L2 также может авторизовать статические IP через ARP-запрос, передавать VLAN-тэги и Q-in-Q-тэги в Radius-запросе, использовать опцию 82 для DHCP-запроса, а также терминировать трафик только для конкретно указанных AS (автономных систем).

Вы можете выбрать для работы BRAS L2 один из этих трех режимов. VLAN-тэги и Q-in-Q-тэги учитываются во всех из них:

- BRAS L2 DHCP relay agent. Здесь абоненты авторизуются по MAC-адресу через Radius-сервер. IP-адреса выдает DHCP-сервер. Отдельно можно включить опцию 82 для DHCP-запроса, а также ARP-прокси и ARP-авторизацию;

- BRAS L2 DHCP Radius proxy. Здесь для авторизации абонентов применяются MAC-адрес и Radius-сервер. В роли DHCP-сервера выступают fastDPI вместе с fastPCRF. Есть опции ARP-прокси и ARP-авторизации;

- BRAS L2 PPPoE. Здесь для авторизации абонентов применяется PPPoE с протоколами CHAP, MS-CHAPv2, PAP. Или же можно использовать MAC-адрес.

BRAS L2 — это часть системы для анализа и контроля трафика СКАТ DPI, которая является комплексным решением. Она подходит для любого сервисного оборудования, гибко настраивается, а протестировать ее можно бесплатно.

Системой пользуются более 1000 провайдеров в России и мире. Аппаратной основой для установки СКАТ DPI может выступать стандартный сервер на базе Intel Xeon.