О схеме организации «законной» MITM-атаки мы писали в прошлой статье. Сегодня же остановимся подробнее на самом принципе такой атаки и способах ее осуществления.

Что такое MITM-атака

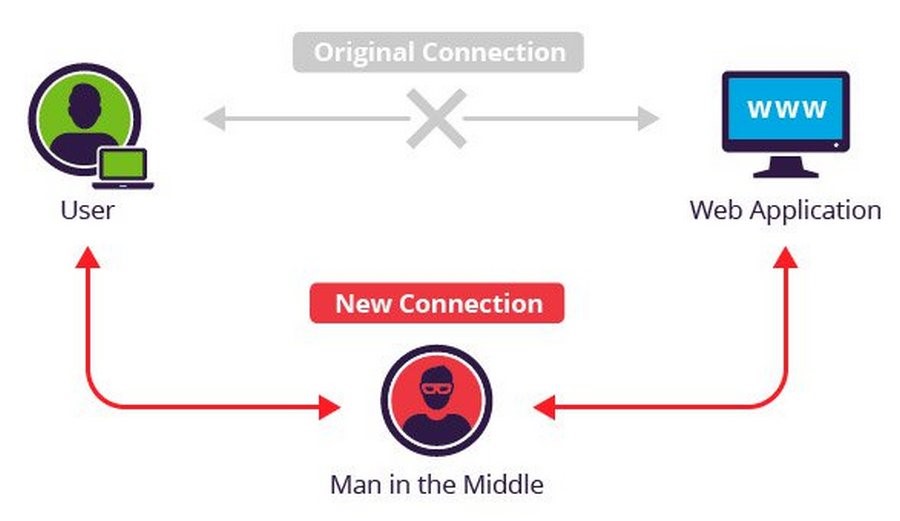

Man In The Middle (MITM) переводится как «человек посередине». Этот термин обозначает сетевую атаку, когда злоумышленник находится между интернет-пользователем и приложением, к которому тот обращается. Не в физическом плане, конечно, а с помощью специального программного обеспечения. Он представляется пользователю запрашиваемым приложением (это может быть веб-сайт или интернет-сервис), имитирует работу с ним, делает это так, чтобы сложилось впечатление нормальной работы и обмена информацией.

Целью атаки являются персональные данные пользователя, такие как учетные данные входа в различные системы, банковские реквизиты и номера карточек, личная переписка и другая конфиденциальная информация. В большинстве случаев атаке подвергаются финансовые приложения (банк-клиенты, онлайн-банки, сервисы оплаты и перевода денег), SaaS-сервисы компании, сайты электронной коммерции (интернет-магазины) и другие сайты, где для входа в систему требуется авторизация.

Информация, которую получает злоумышленник, может быть использована в различных целях, включая незаконные переводы денег, смену учетных записей, перехват личной переписки, покупки за чужой счет, компрометирование и шантаж.

Кроме того, после кражи учетных данных и взлома системы преступники могут установить в корпоративной сети вредоносное программное обеспечения для организации хищения интеллектуальной собственности (патенты, проекты, базы данных) и нанесения экономического ущерба путем удаления важных данных.

MITM-атаку можно сравнить с почтальоном, который во время доставки вашей корреспонденции открывает письмо, переписывает его содержимое для использования в личных целях или даже, подделав почерк, дописывает что-то свое, а потом запечатывает конверт и доставляет адресату как ни в чем не бывало. Причем если вы зашифровали текст письма, а код для дешифровки хотите сообщить лично адресату, почтальон представится адресатом так, что вы даже не заметите подмены.

Как осуществляется MITM-атака

Выполнение MITM-атаки состоит из двух фаз: перехват и дешифровка.

Перехват

Первым этапом атаки является перехват трафика, идущего от пользователя к назначенной цели, и направление его в сеть атакующего.

Наиболее распространенный и самый простой способ совершить перехват – пассивная атака, когда злоумышленник создает Wi-Fi-точки со свободным доступом (без пароля и авторизации). В тот момент, когда пользователь подключается к такой точке, атакующий получает доступ ко всему трафику, проходящему через нее, и может выделить из него любые данные для перехвата.

Второй способ – активный перехват, которой может быть осуществлен одним из следующих вариантов:

IP-spoofing – подмена IP-адреса цели в заголовке пакета на адрес атакующего. В результате пользователи, вместо того чтобы зайти на запрашиваемый URL, попадают на сайт злоумышленника.

ARP-spoofing – подмена настоящего MAC-адреса узла на адрес атакующего в ARP-таблице жертвы. В результате данные, отправленные пользователем на IP-адрес требуемого узла, попадают на адрес атакующего.

DNS-spoofing – заражение кэша DNS, проникновение на сервер DNS и подмена записи соответствия адреса веб-сайта. В результате пользователь пытается получить доступ к запрашиваемому сайту, но получает от DNS-сервера адрес сайта злоумышленника.

Дешифровка

После перехвата двухсторонний SSL-трафик должен быть дешифрован, причем сделать это необходимо так, чтобы пользователь и запрашиваемый им ресурс не заметили вмешательства.

Для этого существует несколько методов:

HTTPS-spoofing – браузеру жертвы отправляется фальшивый сертификат в момент установки соединения с сайтом по протоколу HTTPS. Этот сертификат содержит цифровую подпись скомпрометированного приложения, за счет чего браузер принимает соединение со злоумышленником как надежное. После установки такого соединения атакующий получает доступ к любым данным, введенным жертвой, прежде чем они будут переданы приложению.

SSL BEAST (browser exploit against SSL/TLS) – атака использует уязвимость SSL в TLS версии 1.0 и 1.2. Компьютер жертвы заражается вредоносным JavaScript, который перехватывает зашифрованные cookies, отправляемые веб-приложению. Это компрометирует режим шифрования «сцепления блоков шифротекста» таким образом, что атакующий получает расшифрованные cookies и ключи аутентификации.

SSL-hijacking – передача поддельных ключей аутентификации пользователю и приложению в момент начала TCP-сеанса. Это создает видимость безопасного соединения, когда на самом деле сеансом управляет «человек посередине».

SSL-stripping – понижает соединение с защищенного HTTPS до простого HTTP, перехватывая TLS-аутентификацию, отправленную приложением пользователю. Злоумышленник представляет пользователю незашифрованный доступ к сайту, а сам поддерживает защищенный сеанс с приложением, получая возможность видеть передаваемые данные жертвы.\

Защита от MITM-атак

Надежная защита от MITM-атак возможна при выполнении пользователем нескольких превентивных действий и применении комбинации способов шифрования и аутентификации разработчиками веб-приложений.

Действия пользователей:

- Избегать подключения к Wi-Fi-точкам, не имеющим парольной защиты. Отключите функцию автоматического подключения к известным точкам доступа – злоумышленник может замаскировать свой Wi-Fi под легальный.

- Обращать внимание на уведомление браузера о переходе на незащищенный сайт. Такое сообщение может указывать о переходе на поддельный сайт злоумышленника или на проблемы с защитой легального сайта.

- Завершать сеанс работы с приложением (logout), если оно не используется.

- Не использовать общедоступные сети (кафе, парк, гостиница и другие) для проведения конфиденциальных операций (деловая переписка, финансовые операции, покупки в онлайн-магазинах и т. п.).

- Используйте на компьютере или ноутбуке антивирус с актуальными базами, он поможет защититься от атак с помощью вредоносного программного обеспечения.

Разработчики веб-приложений и сайтов должны использовать защищенные протоколы TLS и HTTPS, которые в значительной мере усложняют spoofing-атаки, шифруя предаваемые данные. Также их использование предотвращает перехват трафика с целью получения параметров авторизации и ключей доступа.

Хорошей практикой считается защита TLS и HTTPS не только страниц авторизации, но и всех остальных разделов сайта. Это уменьшает шанс злоумышленника на хищение cookies пользователя в тот момент, когда он перемещается по незащищенным страницам после прохождения авторизации.

Защита от MITM-атак – это ответственность пользователя и оператора связи. Для пользователя самое важное – не терять бдительность, использовать только проверенные способы доступа в интернет, а для передачи персональных данных выбирать сайты с HTTPS-шифрованием. Операторам связи можно рекомендовать использовать Deep Packet Inspection (DPI) системы для обнаружения аномалий в сетях передачи данных и предотвращения spoofing-атак.

Государственные органы планируют использовать MITM-атаку для защиты граждан, а не для нанесения ущерба, в отличие от злоумышленников. Перехват личных сообщений и остального пользовательского трафика осуществляется в рамках действующего законодательства, выполняется по решению судебных органов для борьбы с терроризмом, незаконным оборотом наркотиков и другими запрещенными видами деятельности. Обычным пользователям «законные» MITM-атаки не представляют опасности.